Muchas empresas argentinas operan sobre infraestructura Fortinet instalada hace cinco o más años. En 2026, una lista extensa de esos modelos alcanza su fin de vida — conocido en la industria como End of Life (EOL) o, en su fase final, End of Support (EOS): a partir de esa fecha dejan de recibir actualizaciones de seguridad, parches y asistencia técnica oficial. En este artículo explicamos qué significa ese cambio, qué modelos están afectados y cuáles son los pasos concretos para proteger tu infraestructura antes de que venza el plazo.

¿Tu equipo está en la lista? Consultá con un especialista de ZNET — sin cargo.

¿Qué significa que un equipo entre en EOL o EOS?

El End of Support (EOS) es la fase final del ciclo de vida de un producto Fortinet — lo que comúnmente se llama End of Life (EOL). A partir de esa fecha, Fortinet discontinúa por completo el soporte: sin actualizaciones de seguridad, sin parches de vulnerabilidades, sin asistencia técnica oficial. El equipo sigue funcionando — pero ya no está protegido.

Para entender la diferencia con otras etapas del ciclo de vida:

End of Order (EOO): el modelo deja de fabricarse y comercializarse. Los clientes con equipos ya instalados siguen recibiendo soporte normalmente.

Extended End of Support (EEOS): soporte limitado, sin nuevas funcionalidades. Fortinet puede cobrar una tarifa adicional por continuar el servicio.

End of Support (EOS): soporte discontinuado por completo. A partir de esta fecha, cualquier vulnerabilidad que se descubra en el equipo no tendrá parche disponible.

El riesgo no es teórico: los firewalls sin soporte son un vector de entrada conocido y documentado para atacantes que explotan vulnerabilidades sin solución. Un equipo en EOS es, en la práctica, un equipo con brechas de seguridad permanentes.

Modelos FortiGate en EOL/EOS durante 2026

La siguiente tabla reúne los modelos de FortiGate más utilizados en entornos empresariales que entran en EOL (EOS) durante 2026, ordenados por fecha.

¿Necesitás la lista completa?

Modelo | Fecha EOS |

|---|---|

FortiAP-231E | 18 de mayo de 2026 |

FAP-224E | 14 de junio de 2026 |

FAP-421E | 14 de junio de 2026 |

FAP-423E | 14 de junio de 2026 |

FortiAP-222E | 14 de junio de 2026 |

FortiAP-321E | 14 de junio de 2026 |

FortiSwitch-448D | 14 de junio de 2026 |

FortiManager-200F | 1 de julio de 2026 |

FortiGate-300E | 15 de julio de 2026 |

FortiGate-301E | 15 de julio de 2026 |

FortiGate-500E | 15 de julio de 2026 |

FortiGate-501E | 15 de julio de 2026 |

FortiGate-61E | 15 de julio de 2026 |

FortiWiFi-30E | 15 de julio de 2026 |

FortiWiFi-60E | 15 de julio de 2026 |

FortiWiFi-61E | 15 de julio de 2026 |

FortiGate-101E | 15 de julio de 2026 |

FortiGate-100E | 17 de agosto de 2026 |

FortiGate-80E | 17 de agosto de 2026 |

FortiWiFi-30E | 15 de octubre de 2026 |

FortiGate-81E | 14 de noviembre de 2026 |

FortiGate-60E | 29 de diciembre de 2026 |

FortiManager-300F | 30 de diciembre de 2026 |

FortiGate-1500D | 31 de diciembre de 2026 |

FortiGate-1500DT | 31 de diciembre de 2026 |

Si operás con alguno de estos modelos, la fecha de EOS no es solo una referencia administrativa, es el límite a partir del cual tu firewall deja de ser un activo de seguridad para convertirse en una vulnerabilidad.

¿Qué riesgos concretos implica no actuar?

Exposición a ciberataques: los atacantes monitorean activamente los listados de EOL publicados por los fabricantes. Un equipo sin parches disponibles es un objetivo inmediato.

Incumplimiento normativo: muchos marcos regulatorios (PCI-DSS, ISO 27001, normativas sectoriales) exigen mantener infraestructura con soporte activo. Un equipo en EOS puede generar observaciones en auditorías o incumplimientos directos.

Costo operativo creciente: sin soporte oficial, el monitoreo y la gestión de incidentes sobre esos equipos requiere más recursos internos — o mayor dependencia de proveedores externos — para compensar la falta de actualizaciones automáticas.

Impacto reputacional: una brecha de seguridad derivada de infraestructura desactualizada puede afectar la confianza de clientes, socios y directivos de manera difícil de revertir.

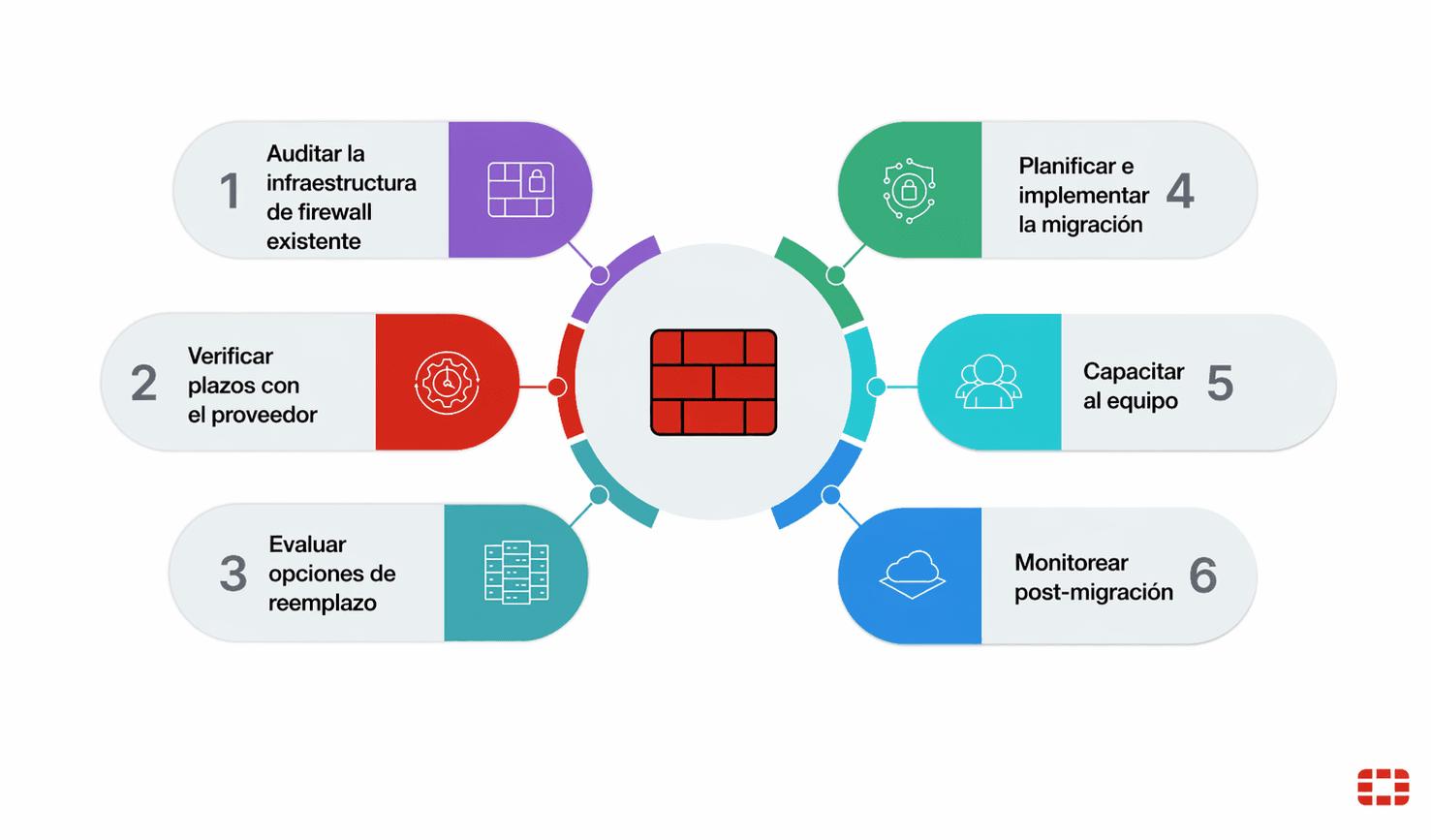

Plan de acción: 6 pasos antes del vencimiento

Auditar la infraestructura actual. Relevá todos los equipos Fortinet en uso, sus modelos y versiones de firmware. Cruzalos contra la lista de EOS 2026.

Verificar las fechas oficiales. Fortinet publica su ciclo de vida completo en el portal oficial. Confirmá las fechas exactas de cada dispositivo antes de planificar.

Evaluar opciones de reemplazo. No todos los equipos tienen el mismo impacto en la red. Priorizá los que protegen segmentos críticos o manejan mayor volumen de tráfico.

Planificar e implementar la migración. Una migración de firewall bien planificada y ejecutada reduce el tiempo de inactividad. Hacerla con urgencia, en las semanas previas al EOS, aumenta el riesgo de errores y tiempo sin cobertura.

Capacitar al equipo. El nuevo hardware puede implicar cambios en configuraciones, políticas y flujos de trabajo. La capacitación previa reduce errores en la puesta en marcha.

Monitorear post-migración. Durante las primeras semanas de operación con los nuevos equipos, el monitoreo activo permite detectar anomalías antes de que se conviertan en incidentes.

¿Por dónde empezar?

El primer paso es saber exactamente qué equipos tenés y cuándo vencen. En muchas empresas argentinas, esa información no está centralizada o no está actualizada. Con ese relevamiento hecho, podés dimensionar el trabajo, priorizar y planificar sin apuros.

Desde ZNET podemos ayudarte a relevar tu infraestructura Fortinet, identificar los equipos afectados y diseñar un plan de migración que se ajuste a los tiempos y necesidades de tu organización.

Hablá con un especialista de ZNET